Um fabricante de carteiras criptografadas afirmou esta semana que hackers podem estar atacando pessoas com uma exploração de “dia zero” do iMessage – mas todos os sinais apontam para uma ameaça exagerada, se não uma fraude total.

Conta X oficial da Trust Wallet (anteriormente Twitter) escreveu que “temos informações confiáveis sobre uma exploração de dia zero de alto risco direcionada ao iMessage na Dark Web. Isso pode se infiltrar no seu iPhone sem clicar em nenhum link. Alvos de alto valor são prováveis. Cada uso aumenta o risco de detecção.”

O fabricante da carteira recomendou aos usuários do iPhone que desligassem completamente o iMessage “até que a Apple corrija isso”, embora nenhuma evidência mostre que “isso” existe.

O tweet se tornou viral e foi visto mais de 3,6 milhões de vezes até nossa publicação. Pela atenção que a postagem recebeu, a Trust Wallet horas depois escreveu uma postagem de acompanhamento. O fabricante de carteiras redobrou sua decisão de abrir o capital, dizendo que “comunica ativamente quaisquer ameaças e riscos potenciais para a comunidade”.

A Trust Wallet, que pertence à exchange de criptomoedas Binance, não respondeu ao pedido de comentário do TechCrunch. O porta-voz da Apple, Scott Radcliffe, se recusou a comentar quando foi contatado na terça-feira.

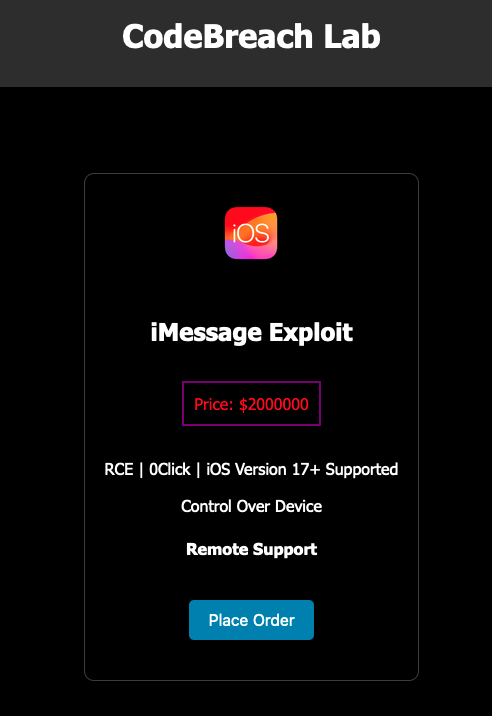

Acontece que de acordo com o CEO da Trust Wallet, Eowyn Chen, a “intel” é um anúncio em um site obscuro chamado CodeBreach Lab, onde alguém está oferecendo a suposta exploração por US$ 2 milhões em criptomoeda Bitcoin. O anúncio intitulado “iMessage Exploit” afirma que a vulnerabilidade é uma exploração de execução remota de código (ou RCE) que não requer interação do alvo – comumente conhecida como exploração de “clique zero” – e funciona na versão mais recente do iOS. Alguns bugs são chamados de zero-day porque o fornecedor não tem tempo, ou zero dias, para corrigir a vulnerabilidade. Neste caso, para começar, não há evidência de exploração.

Uma captura de tela do anúncio da dark web que afirma vender uma suposta exploração do iMessage. Créditos da imagem: TechCrunch

Os RCEs são algumas das explorações mais poderosas porque permitem que hackers assumam remotamente o controle de seus dispositivos alvo pela Internet. Uma exploração como um RCE, juntamente com a capacidade de zero clique, é incrivelmente valiosa porque esses ataques podem ser conduzidos de forma invisível, sem o conhecimento do proprietário do dispositivo. Na verdade, uma empresa que adquire e revende zero-days está oferecendo atualmente entre US$ 3 e US$ 5 milhões por esse tipo de zero-day zero-click, o que também é um sinal de quão difícil é encontrar e desenvolver esses tipos de explorações.

Contate-nos

Você tem alguma informação sobre os dias zero reais? Ou sobre provedores de spyware? A partir de um dispositivo que não seja de trabalho, você pode entrar em contato com Lorenzo Franceschi-Bicchierai com segurança no Signal pelo telefone +1 917 257 1382, ou via Telegram, Keybase e Wire @lorenzofb, ou e-mail. Você também pode entrar em contato com o TechCrunch via SecureDrop.

Dadas as circunstâncias de como e onde este dia zero está sendo vendido, é muito provável que tudo seja apenas uma farsa, e que a Trust Wallet tenha caído nessa, espalhando o que as pessoas na indústria de segurança cibernética chamariam de FUD, ou “medo da incerteza e dúvida.”

Os dias zero existem e têm sido usados por unidades de hackers do governo há anos. Mas, na realidade, você provavelmente não precisa desligar o iMessage, a menos que seja um usuário de alto risco, como um jornalista ou um dissidente sob um governo opressivo, por exemplo.

É melhor sugerir que as pessoas ativem o Modo Lockdown, um modo especial que desativa certos recursos e funcionalidades de dispositivos Apple com o objetivo de reduzir os caminhos que os hackers podem usar para atacar iPhones e Macs.

De acordo com a Apple, não há evidências de que alguém tenha hackeado com sucesso o dispositivo Apple de alguém enquanto usava o Modo Lockdown. Vários especialistas em segurança cibernética como Runa Sandvik e a pesquisadores que trabalham no Citizen Lab, que investigou dezenas de casos de hacks de iPhone, recomendam o uso do Modo Lockdown.

Por sua vez, CodeBreach Lab parece ser um novo site sem histórico. Quando verificamos, uma pesquisa no Google retornou apenas sete resultados, um dos quais é uma postagem em um conhecido fórum de hackers perguntando se alguém já tinha ouvido falar do CodeBreach Lab.

Em sua página inicial – com erros de digitação – o CodeBreach Lab afirma oferecer vários tipos de explorações além do iMessage, mas não fornece mais evidências.

Os proprietários descrevem o CodeBreach Lab como “o nexo da interrupção cibernética”. Mas provavelmente seria mais apropriado chamá-lo de nexo entre fanfarronice e ingenuidade.

O TechCrunch não conseguiu entrar em contato com o CodeBreach Lab para comentar porque não há como entrar em contato com a suposta empresa. Quando tentamos comprar a suposta exploração – porque não – o site solicitou o nome do comprador, endereço de e-mail e, em seguida, enviou US$ 2 milhões em bitcoin para um endereço de carteira específico no blockchain público. Quando verificamos, ninguém o fez até agora.

Por outras palavras, se alguém quiser este alegado dia zero, terá de enviar 2 milhões de dólares para uma carteira que, neste momento, não há forma de saber a quem pertence, nem – mais uma vez – qualquer forma de contactar.

E há uma boa chance de que continue assim.